Nachdem der Cyber-Angriff auf den Bundestag bekannt geworden sind, wird Sicherheit in den Parlamenten kontrovers diskutiert. Den IT-Schaden in Berlin zu beheben, soll über ein Jahr dauern – so die Einschätzung von Sicherheitsexperten. Auch auf den NRW Landtag gab es nach Medienberichten in der Vergangenheit Cyber-Angriffe. Unterlagen, die diesem Blog zugespielt wurde, enthalten weitere starke Indizien dafür, dass es mit der IT-Sicherheit im nordrein-westfälischen Landtag nach wie vor nicht gut bestellt ist.

In der Vergangenheit war der Landtag NRW Opfer von Cyberangriffen, man könnte daher in Düsseldorf vorgewarnt sein. Liest man aber die Protokolle eines Mitschnitts, der vermutlich von einem Besucherlaptop aus gemacht worden sind, sieht man dennoch eine Menge Daten-Traffic, der nicht in ein Netzwerk gehört, in dem auch hochsensible Daten verwaltet werden.

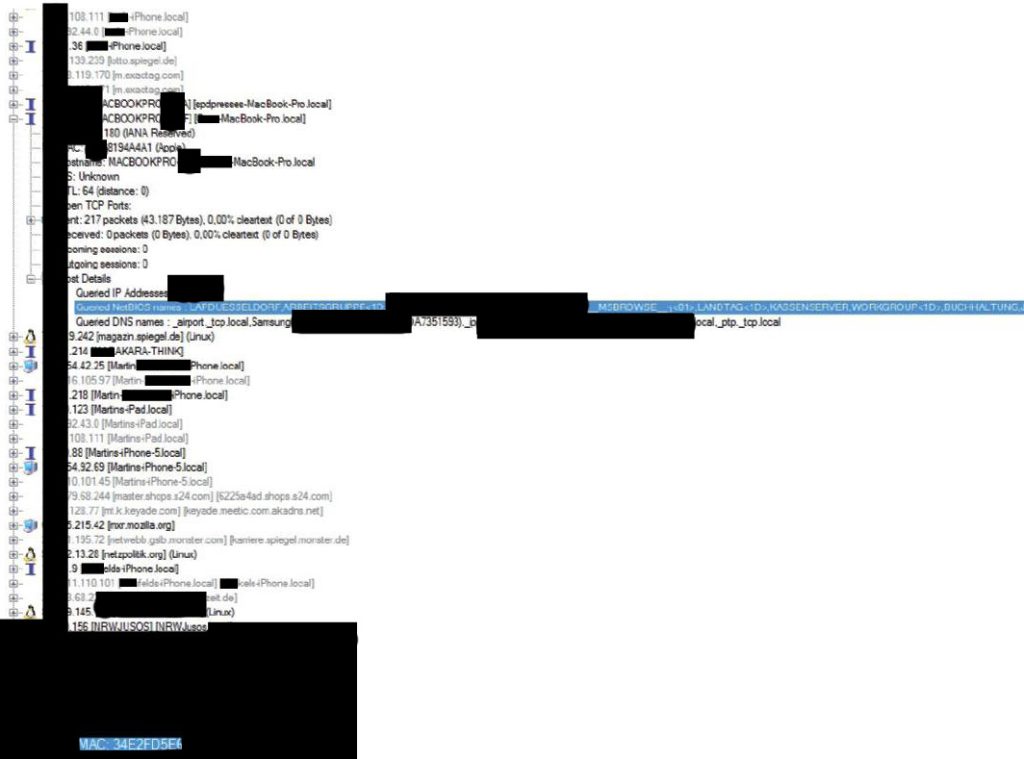

Die Protokolle zeigen, dass die Nutzer des Netzwerkes sichtbar sind. Wer sich im Landtag in das offenen WLAN Besuchernetzwerk einloggt, den erreicht ein multiples „Hallo!“ der anderen Geräte, die sich im Landtag befinden. Aber nicht nur das. Auch die genauen Gerätebezeichnungen („spdpresses-MacBook-Pro.local“), IP-Adressen, namentliche Zuordnungen („Martins-(xxxx) iPhone-local“) wurden offenbar mit einfachen technischen Mitteln – ohne zu sniffen – aufgefangen.

Nur 30 Minuten soll die Protokollierung der „herumfliegenden“ Datenpakete gedauert haben. Für diesen kurzen Zeitraum ist viel zu viel im Netzwerk erkennbar. „Da funken jede Menge Geräte innerhalb des Netzes“ sagte gestern ein IT-Experte gegenüber den Ruhrbaronen, der die Protokolle eingesehen hat. „Dass sich alle externen Geräte, wie beispielsweise mitgebrachte private Laptops, Handys oder Tablets ohne Weiteres im Landtagsnetz bewegen können, ist ein starkes Indiz dafür, dass es Sicherheits-Probleme im Landtag gibt.“

Man kann demzufolge von dem öffentlichen Netzwerk des Landtages aus in Bereiche einsehen, die eigentlich nicht öffentlich zugänglich sein sollten, meint der IT-Experte. Dazu zählen vor allem interne Bereiche wie „BUCHHHALTUNG“, die in der Aufzeichnung samt IP und Hardware-Bezeichnung erkennbar sind.

Datensicherheit geht vor Bequemlichkeit

Ein zusammenhängendes internes Netz und offenes Gastnetz, wäre nicht gerade das, was man als „safe“ bezeichnen kann. Man müsste dringend prüfen, wie weit und warum die einzelnen Netzwerkbereiche offenbar nur unzureichend voneinander getrennt sind. Fehlt die eindeutige Trennung tatsächlich, wäre das ein Kardinalfehler in der IT-Sicherheits-Architektur.

Ein Landtag ist kein Hochsicherheitstrakt. Besuchergruppen besichtigen den Landtag, Politiker führen ihre Parteimitglieder durchs Haus, zahlreiche Mitarbeiter gehen ein und aus. Kommt ein Besucher zu einer der vielen öffentlichen Veranstaltungen und kann er sich im Landtaggebäude mit seinem privaten Gerät in das Besuchernetzwerk einloggen und dann offenbar ohne große Hürden mit dem internen Netz kommunizieren – ohne dass an irgendeiner Stelle dessen private Sicherheitseinstellungen überprüft werden würde. Das ist zwar bequem und nutzerfreundlich eingerichtet, kann aber ein Einfallstor sein und somit fatale Folgen haben.

Die Sicherheit in der Verwaltung bewertete bereits vor einem Jahr ein Sachverständiger, den der NRW-Landtag zu einer Anhörung eingeladen hatte, so: „Die allgemeine Sicherheits-Lage in der öffentlichen Verwaltung ist kritisch“. Er berichtete über den Fall, bei dem ein ausländischer Geheimdienst verdächtig war, auf ein kommunales Netz einen Cyber-Angriff gestartet zu haben.

Noch eine Sicherheits-Lücke?

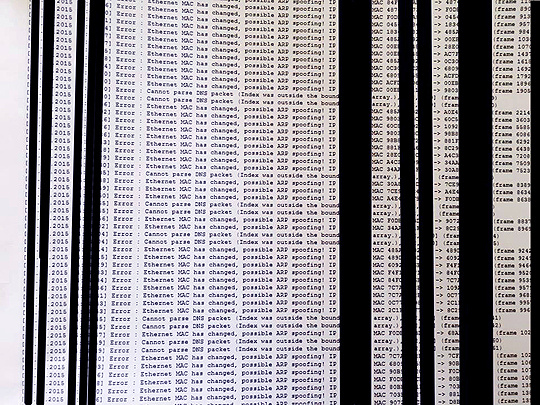

Ein Screenshot weist auch darauf hin, dass innerhalb des internen Landtags-Netzwerks möglicherweise zahlreiche gefälschte Netzwerkpakete unterwegs sind. Der „Beschuss“ eines Netzwerkes durch Datenpakete ist ein Indiz dafür, dass ein Interesse „Nicht-Befugter“ daran besteht, auf ein internes Netzwerk zuzugreifen. Im Fall von politischen Entscheidungen kann das auf Geheimdienste ebenso zutreffen, wie auf Unternehmen, die wirtschaftliche Interessen verfolgen.

Mit einem einfachen Analyse-Tool lassen sich verdächtige Netzwerktätigkeiten erkennen. Bedenklich ist, wenn in Landtagsnetzwerken zahlreiche Mac-Adressen stetig wechseln, wie dem Screenshot zu entnehmen ist. Denn dies kann ein Hinweis auf ein mögliches „ARP-spoofing“ sein – das Senden von gefälschten Datenpaketen, das benutzt wird, um im Fall von IP Telefonie mithören zu können oder den Datenverkehr zwischen Systemen in einem Computernetz abhören oder manipulieren zu können. Im Fachjargon heisst das Man-In-The-Middle-Angriff und klingt so nett, wie es in Wirklichkeit ist.

Der IT-Experte gab in seinem Dossier 2013 den NRW-Landtagsabgeordneten einen guten Rat mit auf den Weg: „Der Staat ist verpflichtet die Grundrechte seiner Bürger zu schützen. Daher sind IT-Sicherheitsmaßnahmen und Datenschutz für den Schutz der Bürger und ihrer Grundrechte unerlässlich“. Viel passiert ist seitdem offenbar nicht.

Das Bewusstsein der Mehrheit der Abgeordneten ist noch immer nicht ausreichend, wie das gerade verabschiedete IT-Sicherheitsgesetz zeigt, dass Deutschlandradio als „Totalschaden“ bezeichnete. Doch ist Sicherheit in Parlamenten elementar. Können Dinge nicht mehr vertraulich diskutiert werden, geraten Unterlagen, die als vertraulich oder streng vertraulich eingestuft werden, in falsche Hände und ist die elektronische Post der Abgeordneten ungeschützt, kann das gravierende Folgen haben.

Einen löchrigen Schweizer Käse in den IT-Systemen kann sich heute niemand leisten. Spätestens, wenn es im nordrhein-westfälischen NSU-Untersuchungsausschuss um Unterlagen mit dem Stempel „VS-Nur für den Dienstgebrauch“ geht, muss das Netz zu 100 % sicher sein.

Heute 19.00 Uhr – Dortmund Hbf , Nazis wollen gegen Flüchtlinge Hetzen.

Halbestunde ehr kommen, vor dem Bahnhof auf der treppe gemütlich gemacht. Trillepfeifen, altes Obst ….. Laßt euch was einfallen.

Den Nazis keine Räume- keinen Meter

Bei der IT-Sicherheit im Landtag gibt es noch ein grundsätzliches verfassungsrechtliches Problem.

Alle Staatsgewalt geht vom Volke aus. Die Landtagsabeordneten vertreten das Volk, da es recht wenig erfolgreiche Volksbegehren gibt.

Die Abgeordneten haben da selbstverständlich das Recht auf das "unzensierte" Internet.

Vor einiger Zeit kam heraus, das ein Internetfilter im Landtag die Webseite von "Arsch Huh" wegen Naziinhalten wegfilterte. (Das ist aber eine qualifizierte Antifaseite…)

Hier hilft nur die Installation von getrennten Netzen. Der notwendige Transfer von computerlesbaren Dokumenten kann ja über den Ausdruck von Blättern mit QR-Code erfolgen. (QR-Code kann verlustfrei gelesen werden…)

Im übrigen sollten die Verantwortlichen kreativ sein und erst einmal allen Geräten ausgewürfelte Namen mit einheitlicher Länge verpassen.

(Clifford Stoll hat damals einen Hacker im geheimen Netzwerk nur deswegen gefangen weil er eine Differenz von 75 Cent entdeckte und der unbekannte Hacker immer das Passwort Benson und Hedges verwendete…)

Im übrigen müssen die Verantwortlichen recht kreativ sein und selbst "unlösbare" Aufgaben lösen können wie:

"Da ist eine ältere Telefonzelle ohne E-Mail-Funktion. Verschicke eine E-Mail über diese Telefonzelle. Du darfst sie nicht aufschrauben oder sonstige Eingriffe vornehmen."

Auch das geht…

Achim

@Achim: Das Blocken von "Arsch Huh" (und andere Overblocks, z.B. von queer.de) war aber keine Zensur, sondern ist überall das Problem zu "scharf" eingestellter Content-Filter. Der Landtag NRW bezieht da Fremdsoftware und kann demzufolge solche Websites nicht zeitnah in eine Whitelist nachpflegen. Aber möglich ist es, wird auch so gemacht und damit keine Zensur, denn man möchte schon und dies auch aus Gründen der möglichst effektiven Informationsbeschaffung, dass echter Netzmüll schön außen vor bleibt und echte Informationen auch schnell fließen.

Und wenn man *diesen* Artikels mit dem Ruf nach mehr einheitlicher, besser kontrollierbarer Geräte in getrennten Netzen mit *jenem* Artikel (https://www.ruhrbarone.de/per-amtsausstattung-in-die-vorinstallierte-ueberwachung/107758) eines Piraten-Abgeordneten mit seinem Ruf nach mehr "Vielfalt" und Privatspäre bei der Hardware vergleicht, merkt man hoffentlich, dass es keine für Alle jemals 100-prozentig garantierbare Sicherheit geben wird.

Selbst die IT-"Experten" der PiratenPartei wurden doch schon Opfer eines Hackerangriffs:

http://www.bild.de/regional/duesseldorf/duesseldorf/hacker-angriff-von-piraten-rechner-37411350.bild.html

@ Klaus Lohmann. Ja richtig, die sicherste Methode ist noch immer noch zu Fuß und auf Papier. Aber dennoch sollte Bequemlichkeit nicht Vorrang vor Sicherheit haben. Auch wenn dann IT-Abteilungen von den Anfragen nicht-internetaffiner Abgeordneter genervt werden könnten. Am Ende hilft nur wie @Achim sagt – getrennte Netze!

@#5 Ulrike Maerkel: Ok, aber wenn diese Hilfe der getrennten Netze am Ende durch die mittlerweile nur noch fingernagelgroßen USB-Sticks, die einem zwecks transportabler Dokumente selbst gehören oder die z.B. auch gern von Lobbyisten zwecks transportabler Argumentationshilfen angeboten werden, kompromittiert werden können, kann man das Ganze gleich wieder vergessen.

@Klaus Lohmann

Zum frei gewählten Abgeordneten als Vertreter des Volkes gehört auch der freie Zugang zum Internet.

Das ist nicht mit der Praxis verträglich dass die Landtagsverwaltung auch noch bei Drittanbietern Filtersoftware kauft und dann durch diese Zensursoftware die für die Abgeordneten sichtbare Realität gefiltert wird.

Im übrigen braucht man sich pber Datenschutz wirklich keine Gedanken zu machen, wenn Lobbyisten USB-Sticks wie "kamelle beim Rosenmontagszug" verteien.

Da hab ich mal eine ganz blöde Frage.

Welche Betriebssysteme werden eigentlich eingesetzt. Könnte die NSA da deswegen schon in der Ersten Reihe sitzen?

Im übrigen sprach ich gestern beim Bier mit einem Juristen über das Problem.

"Sensible vertrauliche Daten werden inzwischen nicht mehr über das Netz verschickt."

Es gibt da viele Fragen…

Achim

@Achim: Es geht ja nicht um den freien Zugang der Abgeordneten zum Internet – sondern um die internen Netze. Der Zugang vom Landtag nach draußen ist nicht das Problem, sondern wenn von außen zu leicht auf das interne Netz zugegriffen werden kann. Nichtöffentliches und Daten der Untersuchungsausschüsse sind nicht auf Papier, sondern digital. Da reicht es auch ohne Verschickung der digitalen Daten, dass sie auf (privaten) Geräten und Speichermedien im Landtag genutzt werden und so wenig getrennt vom Rest sind.